浏览器加密钱包损坏后的恢复与预防指南

互联网世界充满了各种安全威胁,恶意软件、病毒和钓鱼攻击等风险无处不在。安装杀毒软件,比如 AVG、Bitdefender、Kaspersky 或 Malwarebytes 这些知名产品,可以帮助我们抵御这些威胁,提升系统的安全性。不过,杀毒软件的作用主要是提供基础防护,它只能降低风险,而不能保证百分之百的安全。安全防护是一个持续对抗的过程,安装杀毒软件只是提高安全性的第一步。另外,杀毒软件有时也会出现误报的情况,这反而可能带来新的麻烦。

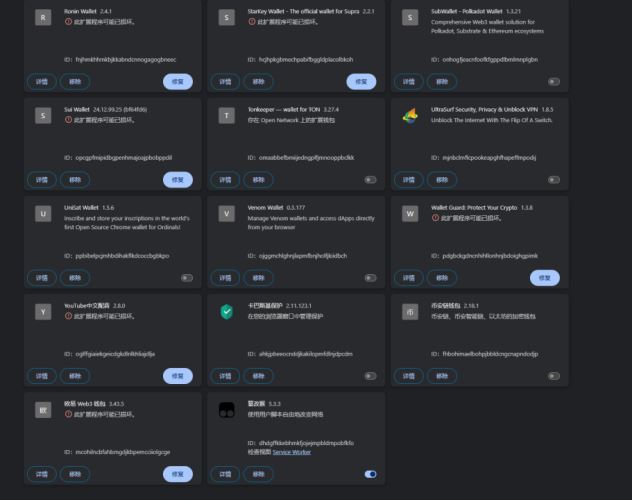

最近,一些用户反映,他们的杀毒软件把某些浏览器扩展程序(尤其是加密货币钱包扩展)错误地识别为恶意软件,导致这些扩展的 JavaScript 文件被隔离或删除,最终使钱包扩展无法正常工作。

这种情况对 Web3 用户来说特别严重,因为加密钱包扩展通常存储着私钥,如果处理不当,可能会导致钱包数据丢失,甚至无法找回资产。所以,了解如何正确恢复被误报隔离的扩展数据变得非常重要。

如何处理?

如果发现杀毒软件误报导致浏览器扩展受损,可以按照以下步骤进行恢复:

1. 从隔离区恢复文件,不要卸载扩展

当发现某个软件或扩展无法运行时,应该立即检查杀毒软件的"隔离区"或"历史记录",寻找被误报的文件,不要删除隔离文件。

- 如果文件还在隔离区,选择"恢复",并将该文件或扩展程序加入信任列表,防止再次被误报。

- 如果文件已经被删除,可以查看是否有自动备份或使用数据恢复工具进行找回。

- 记住:不要卸载扩展程序!即使扩展已经损坏,本地可能还存有加密私钥相关文件,仍然有恢复的可能性。

2. 备份并查找本地扩展数据

扩展的数据通常存储在本地磁盘,即使扩展无法打开,仍然可以找到相关数据进行恢复(扩展 ID 以 MetaMask 为例:nkbihfbeogaeaoehlefnkodbefgpgknn):

- Windows 路径参考:C:\Users\USER_NAME\AppData\Local\Google\Chrome\User Data\Default\Local Extension Settings\nkbihfbeogaeaoehlefnkodbefgpgknn

- Mac 路径参考:

~/Library/Application Support/Google/Chrome/Default/Local Extension Settings/nkbihfbeogaeaoehlefnkodbefgpgknn

需要注意的是,如果 Chrome 采用了多个账号配置,路径中的 Default 可能变成 Profile 1/Profile 2,需要检查具体的 Profile 目录,根据实际情况调整路径。建议第一时间备份目标扩展的完整目录,以便在发生问题时进行恢复。

3. 简单恢复方法:覆盖本地扩展目录

如果误报导致扩展损坏,最直接的方法是在新电脑或新浏览器环境下,将备份的扩展数据直接覆盖到本地路径对应的扩展目录,然后重新打开扩展程序。

4. 高级恢复方法:手动解密私钥数据

如果扩展仍然无法打开或数据缺失,可以尝试更高级的恢复方式,即手动解密私钥数据来恢复。以 MetaMask 为例:

- 在电脑本地搜索 MetaMask 扩展 ID,找到如下目录:C:\Users\[User]\AppData\Local\Google\Chrome\User Data\Default\Local Extension Settings\nkbihfbeogaeaoehlefnkodbefgpgknn

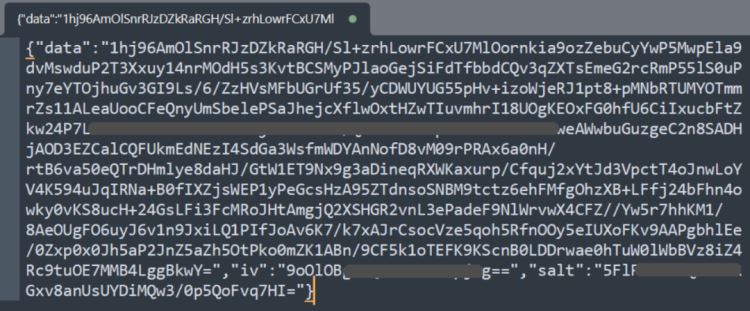

- 该目录下可能包含 ldb/log 文件,这些文件存储了加密后的私钥数据。可以使用 MetaMask 官方的 Vault 解密工具 (https://metamask.github.io/vault-decryptor/) 解密。

- 解密步骤:打开 MetaMask Vault 解密工具 -> 复制 ldb/log 文件中的加密内容 -> 使用扩展原本的密码进行解密 -> 获取私钥后,重新导入钱包。

如果 MetaMask 扩展仍能打开某些页面(如 chrome-extension://nkbihfbeogaeaoehlefnkodbefgpgknn/home.html),可以尝试运行以下代码获取加密私钥数据:

chrome.storage.local.get('data', result => { var vault = result.data.KeyringController.vault; console.log(vault);});

5. 编写自定义恢复工具

如果上述方法都无法恢复钱包数据,用户可以自己编写脚本,从本地数据库文件中提取扩展存储的数据,再进行解密。这里以 PhantomKeyRetriever 为模板,编写不同钱包恢复工具的底层原理与实现如下:

钱包插件通常将敏感数据存储在本地系统的数据库或文件中。浏览器扩展钱包(如 Phantom、MetaMask 等)利用浏览器提供的存储 API,将加密后的数据保存在浏览器的本地存储区域,通常是 LevelDB 或 IndexedDB 等数据库系统中。无论钱包类型如何,一个关键原则是数据始终以加密形式存储,确保即使数据被复制,没有正确的密码也无法访问。

大多数加密钱包采用多层加密架构以增强安全性。首先,用户的主密码用于加密一个中间密钥(通常称为"加密密钥"或"解密密钥")。然后,这个中间密钥用于加密实际的私钥或助记词。这种设计使得即使钱包应用的代码被篡改,攻击者也需要知道用户密码才能获取私钥。这种多层设计还允许钱包应用在用户登录后只解密中间密钥,而不必每次操作都重新输入主密码。

编写钱包恢复工具的流程通常包括:

- 定位并提取加密数据(从 LevelDB/IndexedDB 读取数据)。

- 分析数据结构,识别加密的私钥/助记词。

- 要求用户输入钱包密码,通过 KDF(如 PBKDF2 或 Scrypt)计算解密密钥。

- 解密中间密钥,然后解密私钥/助记词。

这个过程需要精确了解钱包的加密方案和数据存储格式,这通常需要通过逆向工程或分析钱包的开源代码获得。

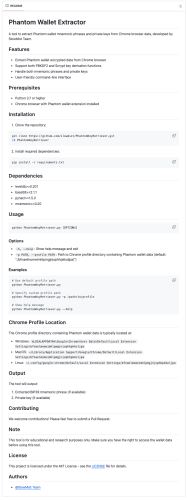

以 PhantomKeyRetriever 工具来说,这是一款专门设计用于从 Chrome 浏览器数据中提取 Phantom 钱包助记词或私钥的脚本,慢雾(SlowMist) 目前已将此工具在GitHub 开源 (https://github.com/slowmist/PhantomKeyRetriever),其核心原理如下:

- 读取 Chrome LevelDB 数据库,复制相关数据到临时目录。

- 遍历数据库,寻找 Phantom 钱包存储的加密密钥和钱包种子信息。

- 用户输入 Phantom 密码,脚本利用 PBKDF2/Scrypt 计算解密密钥。

- 解密钱包保险库数据,提取 BIP39 助记词 或 Base58 私钥。

在这个双层解密过程中,脚本支持 PBKDF2 和 Scrypt 两种密钥派生函数,并使用 NaCl 库的SecretBox 进行安全解密。最终,根据解密后数据的类型,脚本会生成 BIP39 标准的助记词或提取 Base58 编码的私钥。

需要注意的是,其他支持扩展钱包的浏览器(比如 Edge、Firefox)也是类似的原理,这里就不详细说明了。

如何预防?

为了降低误报风险,用户可以采取以下措施:

- 定期备份重要文件和浏览器扩展数据,这样在误报发生时可以快速恢复。

- 在杀毒软件中手动添加信任规则,对于重要软件或扩展(如 MetaMask),可以手动将其加入信任列表,防止误报。

- 使用官方渠道下载软件,避免安装非官方或修改版的应用程序,减少被杀毒软件标记为潜在风险的可能性。

总结

安全对抗是一个不断变化的过程,安全策略也需要随之调整。安装杀毒软件固然重要,但用户才是自己资产的最后一道防线。当遇到误报时,用户应该冷静处理,避免直接删除关键文件,并采用适当的恢复手段。只有掌握了正确的安全知识,才能真正保障自己的数据安全。

数字资产的安全管理需要我们保持警惕和持续学习。通过了解钱包的工作原理、掌握数据恢复技巧以及采取预防措施,我们可以在面对技术问题时更加从容。记住,预防永远比治疗更重要,定期备份和正确设置安全软件可以避免很多不必要的麻烦。

常见问题解答

问1:为什么杀毒软件会误报加密钱包扩展为恶意软件?

答:杀毒软件可能会误报加密钱包扩展为恶意软件,因为这些扩展通常包含处理加密货币和私钥的代码,这些代码的行为模式可能与某些恶意软件相似。此外,一些杀毒软件的检测算法可能不够智能,无法准确区分合法的加密钱包扩展和真正的恶意软件,从而导致误报。

问2:如果我的加密钱包扩展被杀毒软件隔离,我应该如何第一时间处理?

答:首先,不要卸载扩展程序。立即检查杀毒软件的"隔离区"或"历史记录",找到被隔离的文件,选择"恢复"选项,并将该文件或扩展程序加入信任列表,以防止再次被误报。如果文件已被删除,可以查看是否有自动备份或使用数据恢复工具进行找回。

问3:如何在Windows系统上找到MetaMask扩展的本地数据?

答:在Windows系统上,MetaMask扩展的本地数据通常存储在以下路径:C:\Users\USER_NAME\AppData\Local\Google\Chrome\User Data\Default\Local Extension Settings\nkbihfbeogaeaoehlefnkodbefgpgknn。注意,如果Chrome使用了多个账号配置,路径中的"Default"可能会变成"Profile 1"或"Profile 2"等,需要根据实际情况调整路径。

问4:如何使用MetaMask官方的Vault解密工具恢复私钥?

答:使用MetaMask官方的Vault解密工具恢复私钥的步骤是:首先,在电脑本地找到MetaMask扩展的目录,定位到包含ldb/log文件的文件夹;然后,打开MetaMask Vault解密工具(https://metamask.github.io/vault-decryptor/);接着,复制ldb/log文件中的加密内容到解密工具中;最后,使用扩展原本的密码进行解密,获取私钥后重新导入钱包。

问5:如果MetaMask扩展仍能打开某些页面,如何获取加密私钥数据?

答:如果MetaMask扩展仍能打开某些页面(如chrome-extension://nkbihfbeogaeaoehlefnkodbefgpgknn/home.html),可以尝试在浏览器控制台中运行以下代码获取加密私钥数据:chrome.storage.local.get('data', result => { var vault = result.data.KeyringController.vault; console.log(vault);});。运行后,将控制台输出的vault数据复制到MetaMask Vault解密工具进行解密。

问6:什么是PhantomKeyRetriever工具,它如何工作?

答:PhantomKeyRetriever是一款专门设计用于从Chrome浏览器数据中提取Phantom钱包助记词或私钥的脚本,由慢雾(SlowMist)在GitHub开源。它的工作原理是:读取Chrome LevelDB数据库,复制相关数据到临时目录;遍历数据库,寻找Phantom钱包存储的加密密钥和钱包种子信息;用户输入Phantom密码后,脚本利用PBKDF2/Scrypt计算解密密钥;最后解密钱包保险库数据,提取BIP39助记词或Base58私钥。

问7:加密钱包通常采用什么样的加密架构来保护用户数据?

答:大多数加密钱包采用多层加密架构来保护用户数据。首先,用户的主密码用于加密一个中间密钥(通常称为"加密密钥"或"解密密钥")。然后,这个中间密钥用于加密实际的私钥或助记词。这种设计使得即使钱包应用的代码被篡改,攻击者也需要知道用户密码才能获取私钥。这种多层设计还允许钱包应用在用户登录后只解密中间密钥,而不必每次操作都重新输入主密码。

问8:如何预防杀毒软件误报导致加密钱包扩展损坏?

答:预防杀毒软件误报导致加密钱包扩展损坏的方法包括:定期备份重要文件和浏览器扩展数据,以便在误报发生时可以快速恢复;在杀毒软件中手动添加信任规则,对于重要软件或扩展(如MetaMask),可以手动将其加入信任列表,防止误报;使用官方渠道下载软件,避免安装非官方或修改版的应用程序,减少被杀毒软件标记为潜在风险的可能性。

问9:除了Chrome浏览器,其他浏览器(如Edge、Firefox)的加密钱包扩展数据恢复原理是否相同?

答:是的,其他支持扩展钱包的浏览器(如Edge、Firefox)的数据恢复原理与Chrome类似。它们通常也会将扩展数据存储在本地特定的目录中,采用类似的加密机制保护用户数据。虽然具体的存储路径和数据格式可能有所不同,但基本的恢复思路和方法是一致的,即找到本地存储的加密数据,然后使用相应的工具和方法进行解密恢复。

问10:如果所有恢复方法都失败了,我还有其他选择吗?

答:如果所有恢复方法都失败了,你仍然有一些选择。首先,检查你是否在其他地方备份了助记词或私钥,比如写在纸上或存储在其他安全的设备上。其次,如果你记得钱包的创建过程,可以尝试使用助记词或私钥在其他钱包应用中重新创建钱包。最后,如果资产价值较高,可以考虑寻求专业的数据恢复服务或联系钱包开发商的技术支持,他们可能有更专业的工具和方法帮助你恢复数据。但请注意,这通常需要支付一定的费用,且不能保证100%成功。